La correcta gestión de los roles y permisos ERP gsBase® es esencial. Permite que cada usuario acceda solo a la información necesaria para su trabajo. En el entorno empresarial actual, la seguridad de los datos y la trazabilidad de las acciones son cruciales. Un sistema de control de accesos robusto no solo protege la información sensible, también optimiza los procesos internos y reduce el riesgo de errores humanos. Con una configuración correcta de accesos, tu empresa gana en seguridad y eficiencia.

¿Por qué es vital controlar los roles y permisos ERP gsBase®?

Un software de gestión empresarial como gsBase® centraliza datos críticos. Por ejemplo, información financiera, facturación, niveles de stock o márgenes comerciales. Sin una política clara de accesos y permisos, la empresa se expone a riesgos. En este sentido, el control de accesos es una defensa interna. En consecuencia, asegura que la visibilidad de los datos sea coherente con la responsabilidad de cada puesto.

Riesgos que evitas con la configuración de accesos en gsBase®

Al implementar una estructura de roles y permisos en gsBase®, tu organización mitiga amenazas comunes. Esto incluye:

- Fugas de información: evita que datos estratégicos o de clientes caigan en manos no autorizadas.

- Errores operativos: impide que usuarios sin formación modifiquen configuraciones críticas o eliminen registros por accidente.

- Incumplimiento legal: facilita la adhesión a normativas como el RGPD y la ISO 27001. Esto es fundamental para la reputación corporativa.

Roles y permisos ERP gsBase®: usuarios y perfiles

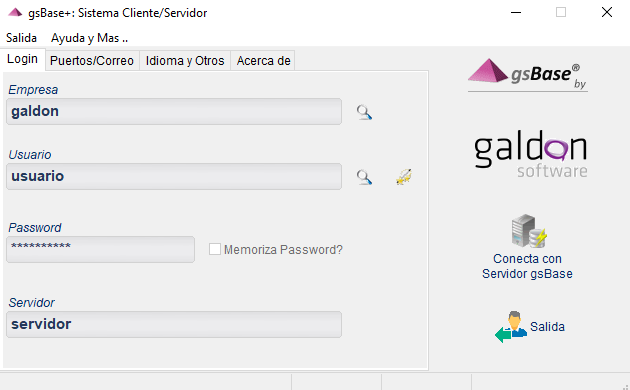

Autenticación y gestión de usuarios en gsBase®

La plataforma gsBase® ofrece autenticación avanzada. Va más allá de una simple contraseña. Permite definir políticas de seguridad personalizadas para cada perfil de usuario. Así, se adapta a la estructura organizativa de la empresa, ya sea por delegaciones, almacenes o departamentos. En consecuencia, los permisos se gestionan de forma óptima.

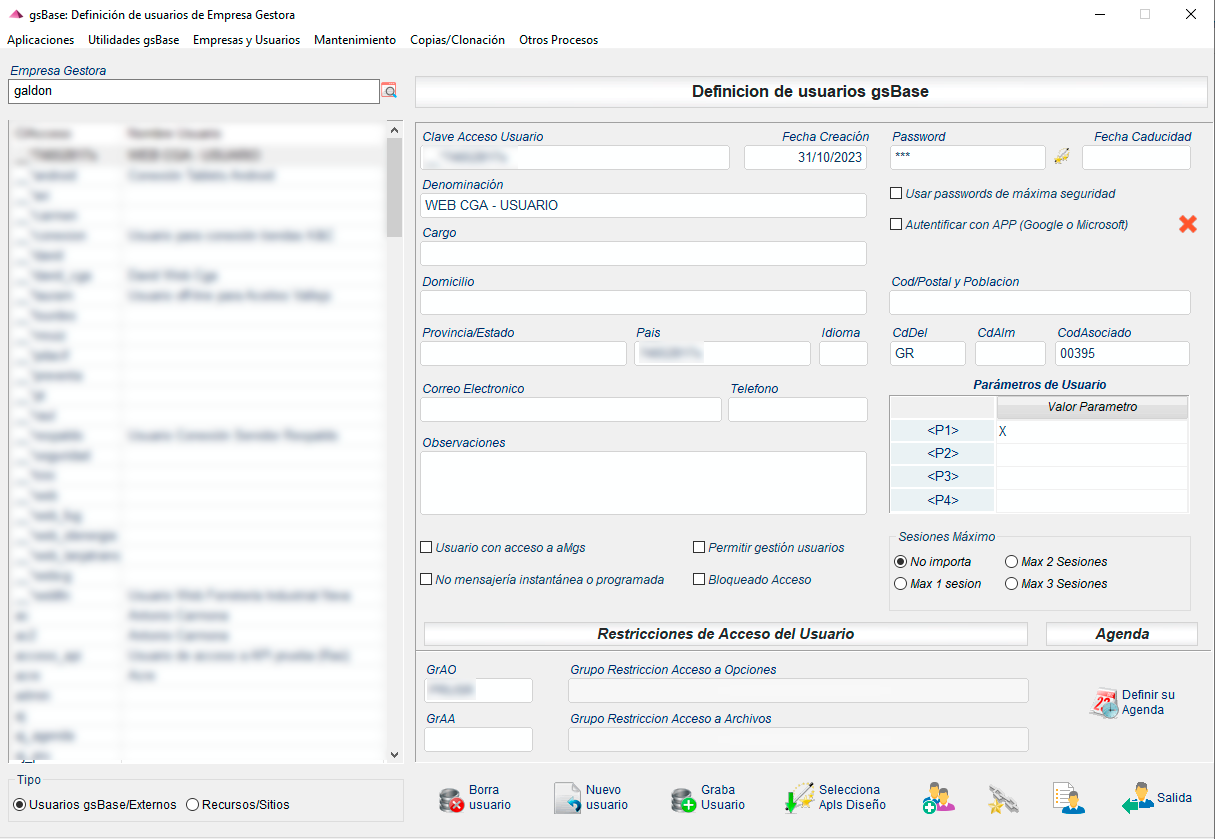

Antes de definir roles y permisos, conviene dejar bien configurado cada usuario en gsBase®. Por consiguiente, estos son los cuatro ajustes básicos que debes revisar:

- Clave y contraseña: aplica medidas de seguridad.

- Estado: activo o bloqueado temporalmente.

- Delegación / almacén: defines el alcance.

- Aplicaciones y ventanas: decides qué puede abrir.

Políticas de seguridad y control de sesiones

Para reforzar la protección, gsBase permite configurar parámetros de acceso. De esta forma, se garantiza la integridad del sistema. Con estos ajustes de seguridad, puedes establecer:

- Autenticación de doble factor (MFA): verificación adicional desde el móvil para reducir el riesgo de accesos indebidos.

- Contraseñas seguras: requisitos de complejidad y longitud para minimizar contraseñas débiles o reutilizadas.

- Vencimiento de contraseñas: cambio periódico obligatorio. Esto previene accesos no autorizados a largo plazo.

- Bloqueo temporal: desactivación automática tras varios intentos fallidos de inicio de sesión.

- Ámbito geográfico y temporal: restricción de acceso por horarios o desde ubicaciones específicas (IPs autorizadas).

¿Cómo configurar los roles y permisos ERP gsBase®

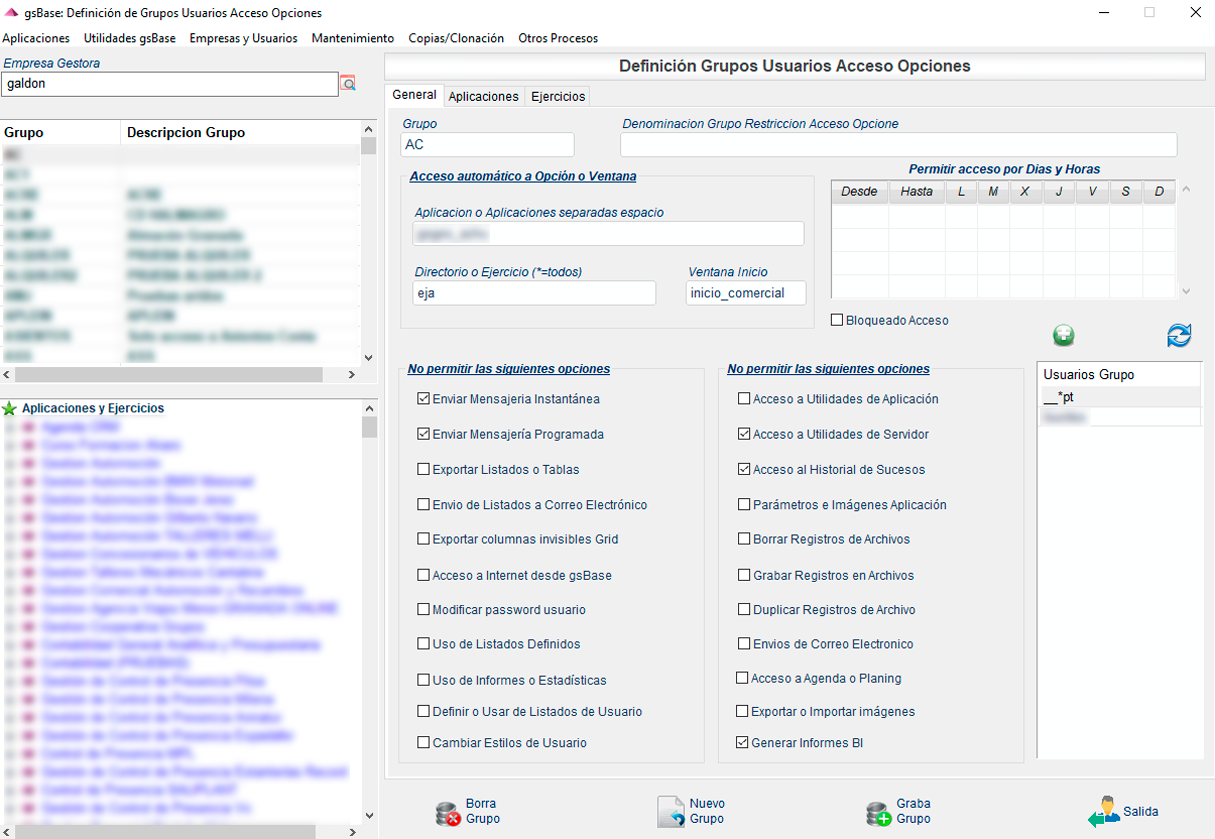

El modelo de seguridad de gsBase® permite definir permisos por grupos. También puedes aplicar restricciones por horarios, aplicaciones o ejercicios, así como limitar acciones concretas.

Definición de acceso a opciones por roles

Con los permisos por perfil, decides qué botones puede pulsar un usuario y, además qué informes puede generar. Por ejemplo, un comercial puede crear un pedido, pero no podrá modificar el precio final o aplicar descuentos no autorizados. De este modo, esta restricción por acciones asegura que los procesos de negocio sigan las directrices de la dirección.

Definición de acceso a archivos por roles

En entornos multi-sociedad o con múltiples delegaciones, gsBase® permite que un usuario vea solo los registros que le corresponden. Por ello, esto es clave para empresas que comparten una misma base de datos. Así, se asegura la estanqueidad informativa entre sus diferentes unidades de negocio. En la práctica, cada delegación trabaja con sus datos sin interferencias.

¿Qué puedes limitar con la configuración de roles y permisos ERP gsBase®?

Visibilidad por módulos

Decide qué módulos ve cada rol y así evitas pantallas innecesarias.

Restricción por campos

Puedes ocultar datos sensibles y, en consecuencia, reduces riesgo.

Restricción de informes y datos

Puedes limitar informes por rol, de este modo, cada persona accede solo a sus datos.

Ámbito limitado

Restringe accesos por empresa, delegación o ejercicio, esto es ideal en multi–sociedad.

Roles y permisos ERP gsBase®: ejemplos por puesto

Perfiles típicos: comercial, finanzas, almacén y B2B

Para verlo claro, aquí tienes escenarios reales. Así podrás mapear tus perfiles.

💼 Comercial de delegación

- Accede solo a clientes y pedidos de su zona.

- Puede crear pedidos; sin embargo, no modifica tarifas globales.

- No ve datos de otras delegaciones.

💸 Responsable financiero

- Accede a contabilidad e informes.

- En cambio, no entra en logística o producción.

- Puede exportar informes con permisos controlados.

🌐 Usuario externo B2B

- Consulta pedidos, albaranes y facturas.

- No modifica información.

- Además, su acceso queda delimitado.

📦 Responsable de almacén

- Accede a stock, entradas y salidas.

- No ve contabilidad ni datos que no necesita.

- Por último, registra movimientos e inventarios.

Beneficios de la configuración segura de roles y permisos ERP gsBase®

Configurar correctamente los roles y permisos ERP gsBase® es más que seguridad. Es una inversión en productividad. De hecho, un usuario con una interfaz limpia, con solo las opciones que necesita, trabaja más rápido y enfocado.

- Seguridad reforzada: reduces brechas por permisos mal asignados.

- Productividad incrementada: Menos ruido visual y menús simplificados para cada rol.

- Menos errores: cada usuario hace solo lo que le toca.

- Escalabilidad: añadir nuevos empleados es tan sencillo como asignarles un rol predefinido.

- Auditoría transparente: cada cambio queda registrado, y así se facilita la resolución de incidencias

- Conformidad legal: ayudas a cumplir RGPD e ISO 27001.

Implantación y revisión de roles y permisos ERP gsBase®

Desde Galdón Software, recomendamos un enfoque metódico para configurar la seguridad en tu ERP. Por ello, para implantar los roles y permisos ERP gsBase® de forma efectiva, sigue estos pasos:

- Auditoría de funciones: define qué hace cada persona en la empresa. Identifica qué información necesita realmente.

- Creación de grupos de permisos: agrupa las funciones comunes en roles (Ventas, Compras, Administración).

- Control de visibilidad: limita módulos y campos.

- Configuración en gsBase®: aplica las restricciones de visibilidad y acción en la plataforma.

- Revisión periódica: realiza ajustes trimestrales. Elimina usuarios inactivos o actualiza permisos tras cambios de puesto.

Además, puedes ampliar en la Agencia Española de Protección de Datos.

¿Hablamos?

¿Quieres mejorar el control y la seguridad de tu empresa con una gestión de accesos eficaz?

En Galdón Software te ayudamos a configurar tus roles y permisos en gsBase® para que logres la máxima eficiencia y tranquilidad en tu operativa diaria.

Contacta con nosotros hoy mismo y descubre cómo podemos potenciar tu negocio con soluciones de software a medida.